Arnaques et escroqueries à Mon Compte Formation, cyberattaques d’hôpitaux, trafic de stupéfiants sur le dark web… Les vols de données de grande ampleur et la délinquance sur Internet se multiplient. La valeur de nos données à caractère personnel est devenue tellement faible (20 dollars pour 10 millions d’adresses e-mails américaines) que seule une collecte massive de celles-ci est financièrement intéressante pour les délinquants.

De l’autre côté du spectre, les pouvoirs publics chassent ces criminels mais dans le cyber-espace les preuves permettant d’identifier l’auteur et l’infraction sont par nature immatérielles, intangibles. Elles sont des traces informatiques (conversations sur les réseaux sociaux, applications, contacts, e-mails, etc.) souvent supprimées de son téléphone ou ordinateur par le délinquant. Comment alors identifier l’auteur de l’infraction et la matérialité des faits reprochés ? Refuser de déverrouiller son téléphone mobile est-il répréhensible ? Quel code appliquer en cas de cybercrime ?

Le cybercrime : une réalité protéiforme

Nombreuses sont les infractions commises par l’intermédiaire des systèmes d’information (ensemble des ressources permettant le stockage, le traitement et la diffusion d’informations sur nos téléphones, ordinateurs et tablettes) ou visant ces derniers telles que le rançongiciel. Les sanctions pénales ne dissuadent pas les cyber-délinquants.

[Près de 80 000 lecteurs font confiance à la newsletter de The Conversation pour mieux comprendre les grands enjeux du monde. Abonnez-vous aujourd’hui]

C’est d’ailleurs ce constat qui ouvre le chapitre « Lutte contre la cybercriminalité » du nouveau code de la cybersécurité.

Cet ouvrage rassemble des éléments relatifs à la cybercriminalité jusqu’ici disparates parce qu’issus de plusieurs codes : code pénal, code de procédure pénale, code des douanes, code de commerce, code de la consommation, code des postes et des communications électroniques, code de la propriété intellectuelle, code de la défense, code monétaire et financier, code de la sécurité intérieure.

Le numérique pose de nombreuses difficultés aux juges puisque l’auteur est difficile à identifier et localiser mais aussi en raison de l’ipséité, ce qui est propre à l’identité de chacun, de la preuve numérique qui est volatile et multiplie les difficultés de recueil et de conservation de ces données.

Identifier l’auteur d’une infraction grâce aux données de connexion

Comment alors identifier l’auteur d’une infraction numérique ? Grâce aux données de connexion. Cela est rendu possible par l’obligation de conservation des données de connexion qui incombe aux fournisseurs d’accès à Internet, aux hébergeurs et aux opérateurs à des fins de lutte contre les infractions (loi pour la confiance dans l’économie numérique, art.6 ; code des postes et des communications électroniques, révisé en 2021, art.L34-1). Les données peuvent donc être requises par l’autorité judiciaire.

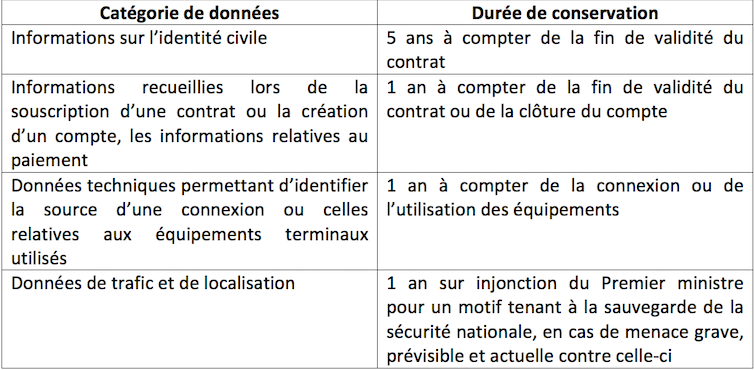

Ces solutions, issues de trois décrets pris en 2021, reflètent la recherche d’un équilibre visant à préserver la liberté des internautes suite à l’action coordonnée de plusieurs associations de défense des libertés individuelles (Conseil d’État, French Data Network et autres, 21 avril 2021).

Durée légale de conservation des données pouvant donc être requises par l’autorité judiciaire.

Author provided (no reuse)

Les données de trafic sont celles qui établissent les contacts qu’une personne a eus par téléphone ou SMS, la date et l’heure de ces contacts et la durée de l’échange. Les données de localisation permettent de connaître les zones d’émission et de réception d’une communication passée avec un téléphone mobile identifié et d’obtenir la liste des appels ayant borné à la même antenne relais. On parle de « fadettes » (pour factures détaillées) dans le jargon policier.

La magistrate Emmanuelle Legrand a déclaré lors d’une intervention à l’Institut des hautes études de défense nationale (IHEDN), le 16 novembre dernier que :

« l’accès à ces données est crucial : la preuve numérique est volatile, contrairement à une trace de sang qui peut « réapparaître » par une analyse biochimique,…

La suite est à lire sur: theconversation.com

Auteur: Nathalie Devillier, Professeur Associée, Kedge Business School